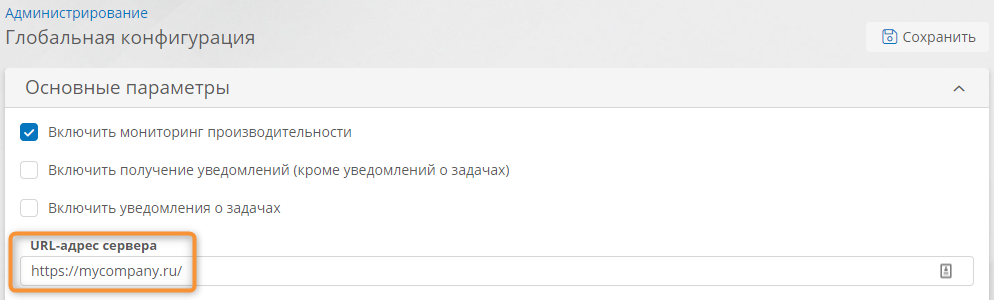

Проверка адреса сервера Comindware Business Application Platform

- Откройте раздел «Администрирование» — «Глобальная конфигурация».

-

Удостоверьтесь, что URL-адрес сервера начинается с

https://.

Проверка адреса сервера

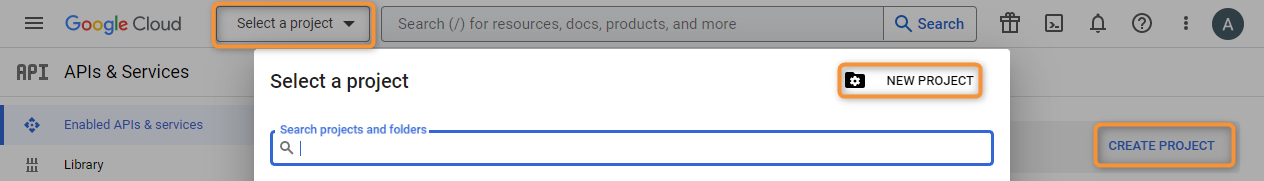

Настройка API и служб Google Cloud — этап 1

- Откройте веб-сайт https://console.developers.google.com/

- Если проекты отсутствуют, нажмите кнопку «Create project».

-

Если имеются проекты, нажмите кнопку «Select a project» и в отобразившемся окне нажмите кнопку «New project».

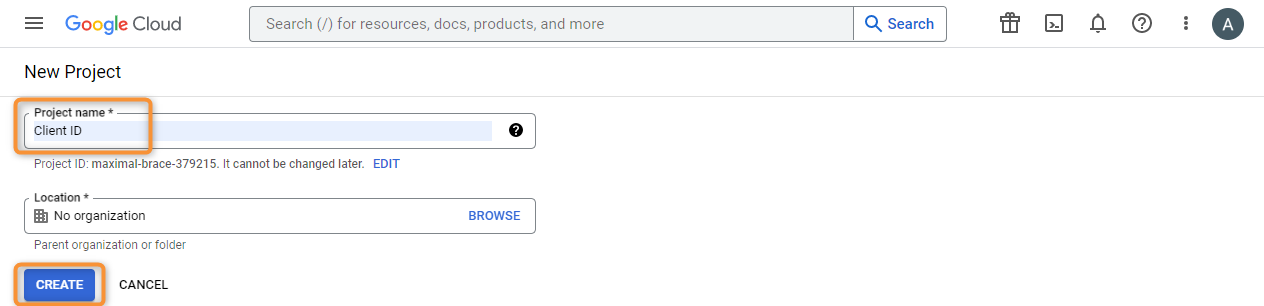

Создание проекта -

Отобразится страница «New project».

- Введите «Project name», например Client ID.

-

Нажмите кнопку «Create».

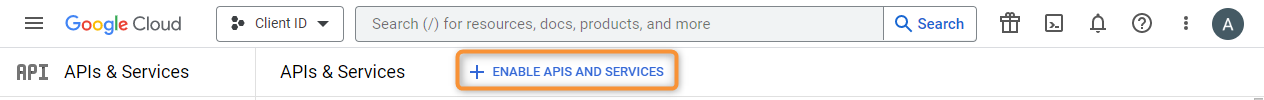

Страница свойств нового проекта -

На отобразившейся странице нажмите кнопку «Enable APIs and services».

Включение API и служб -

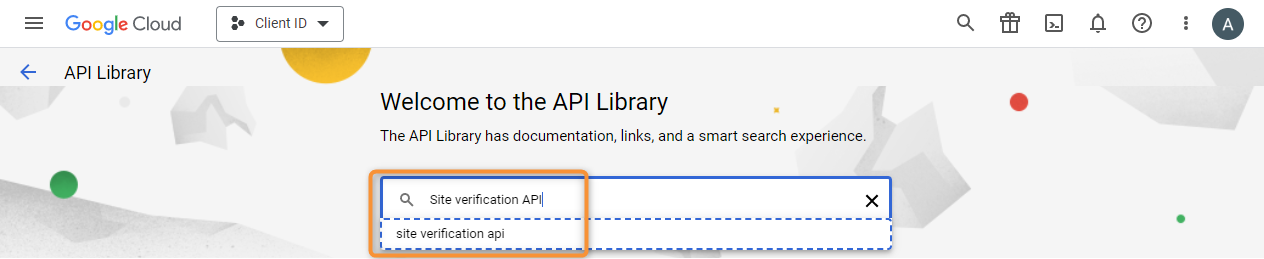

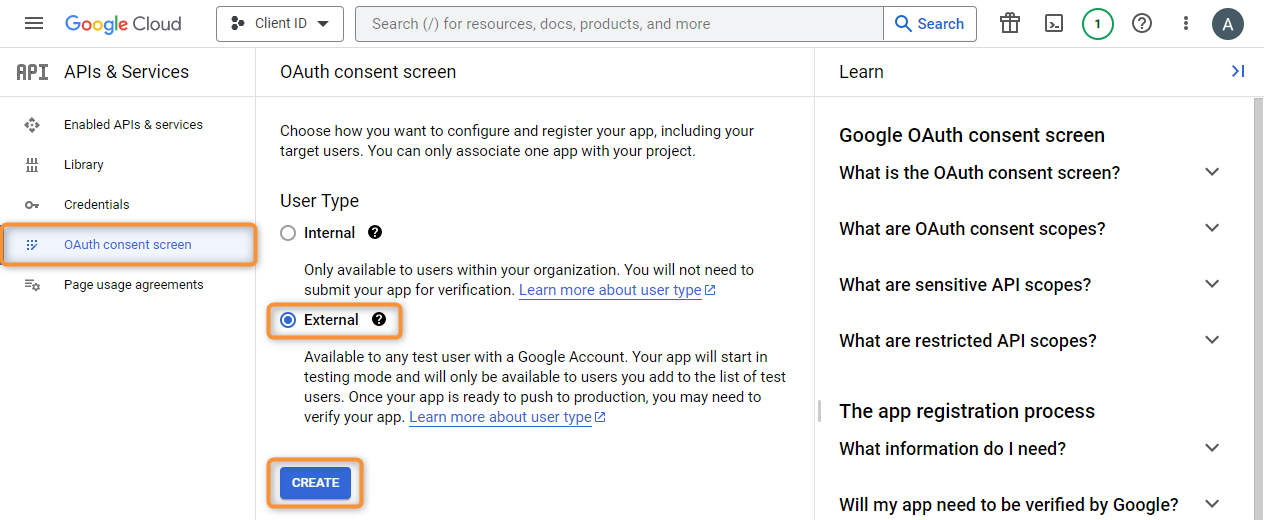

В поле «Search for APIs & Services» найдите Site Verification API.

Поиск Site Verification API -

Перейдите к разделу «Site Verification API».

Переход к разделу Site Verification API -

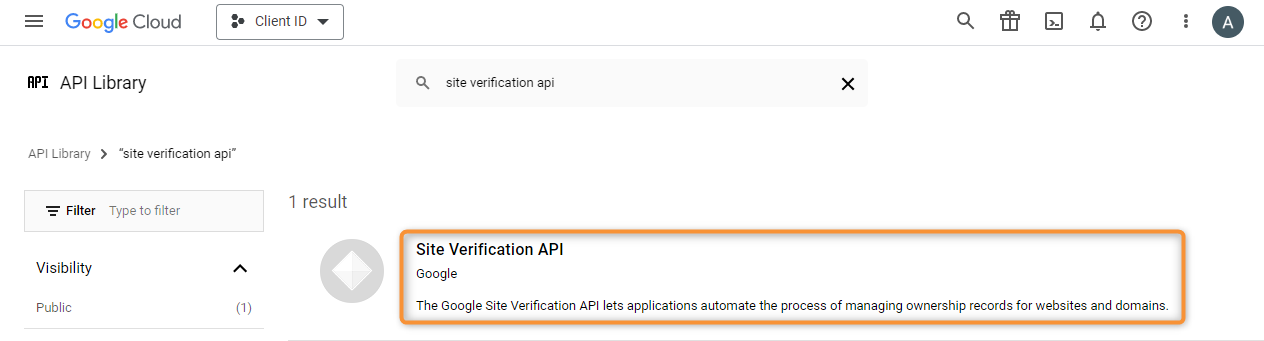

Нажмите кнопку «Enable».

Включение Site Verification API

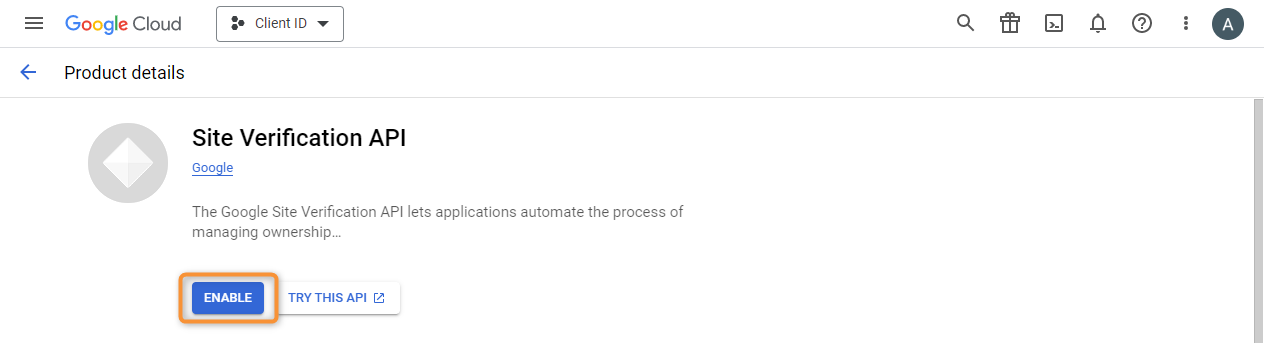

Настройка страницы согласия OAuth

- В меню слева выберите пункт «OAuth consent screen».

-

В разделе «User type» выберите «External» и нажмите кнопку «Create».

Настройка страницы согласия OAuth — тип пользователя

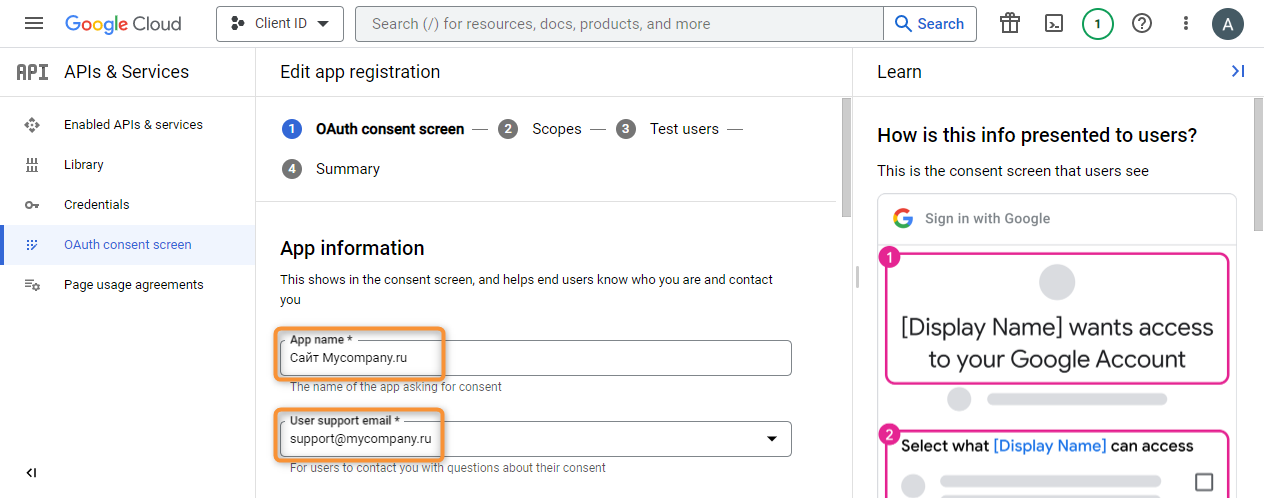

Настройка сведений о приложении

-

Заполните обязательные поля разделе «App information»:

- в поле «App name» укажите, например «Сайт Mycompany.ru»;

- в поле «User support email» укажите, например, свой адрес эл. почты.

Настройка страницы согласия OAuth — название приложения и адрес службы поддержки -

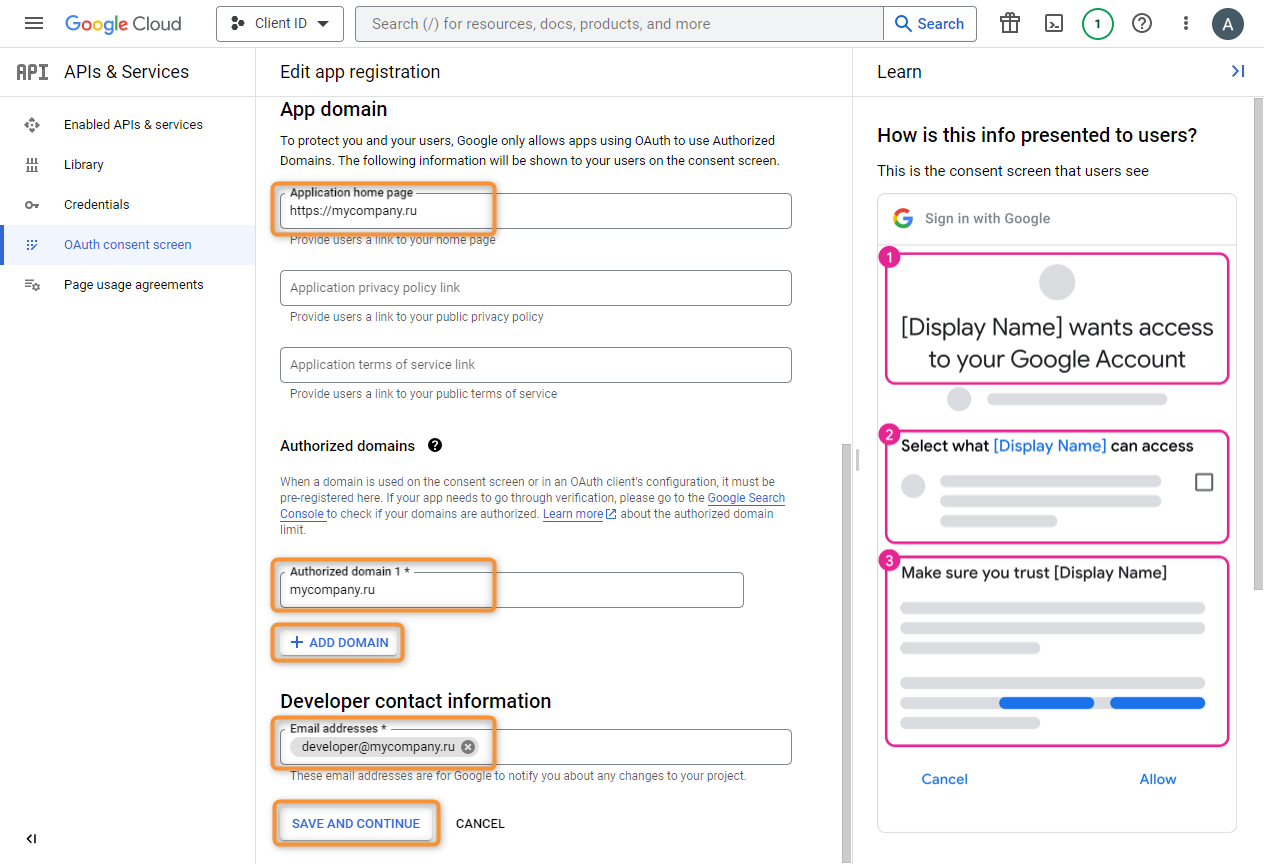

В разделе «App domain» в поле «Application home page» введите адрес сервера, указанный в глобальной конфигурации Comindware Business Application Platform, например https://mycompany.ru

- В разделе «Authorized domains» нажмите кнопку «Add domain» и введите в поле «Authorized domain 1» доменное имя сервера без префикса

https://, например mycompany.ru - В разделе «Developer contact information» в поле «Email addresses» введите, например, свой адрес эл. почты.

-

Нажмите кнопку «Save and continue».

Настройка страницы согласия OAuth — главная страница приложения, домен, контактная информация разработчика

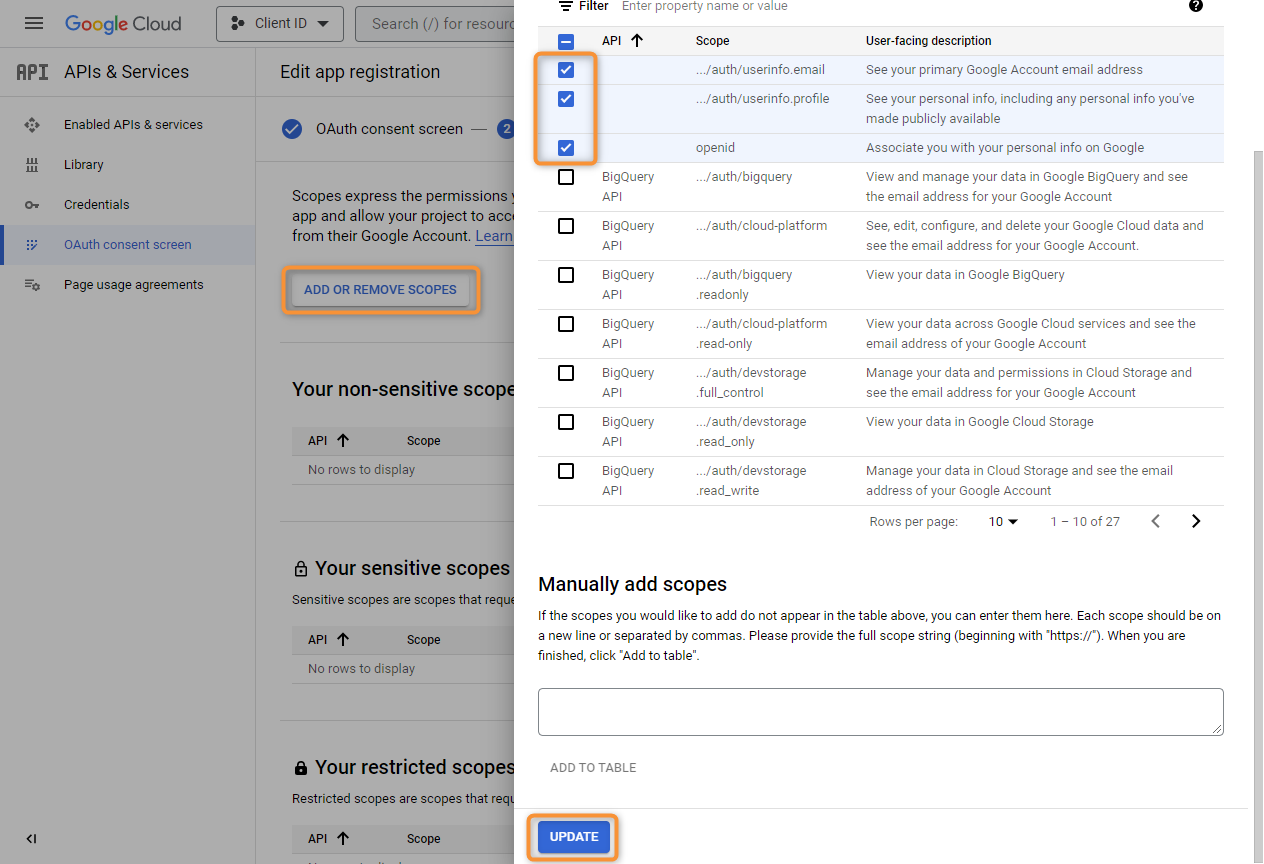

Настройка запрашиваемых разрешений для приложения

- На странице «Scopes» нажмите кнопку «Add or remove scopes».

-

В открывшейся форме установите три первых флажка и нажмите кнопку «Update».

Настройка страницы согласия OAuth — добавление разрешений для приложения -

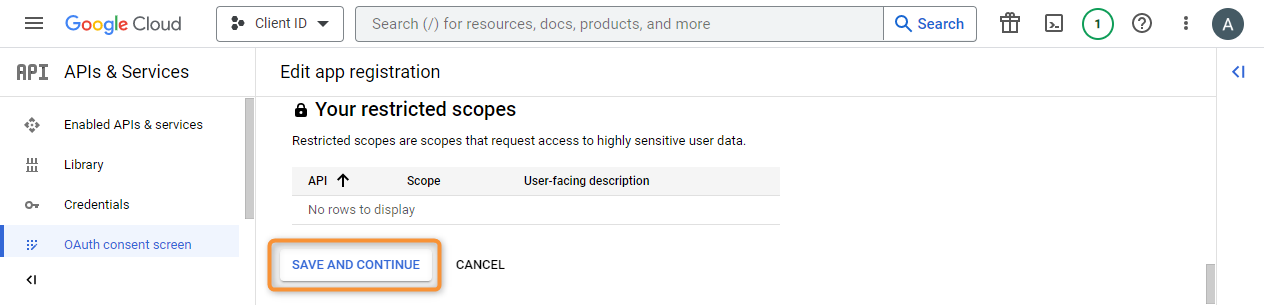

В нижней части страницы «Scopes» нажмите кнопку «Save and continue».

Настройка страницы согласия OAuth — сохранение настроенных разрешений -

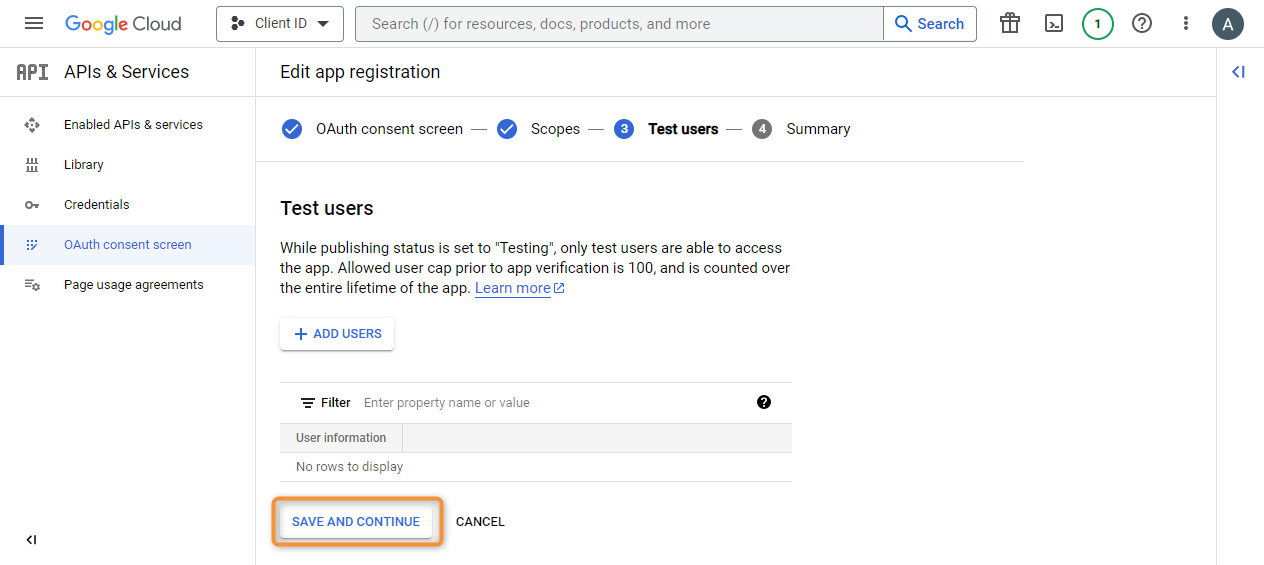

На странице «Test users» кнопку «Save and continue».

Настройка страницы согласия OAuth — пропуск теста пользователей -

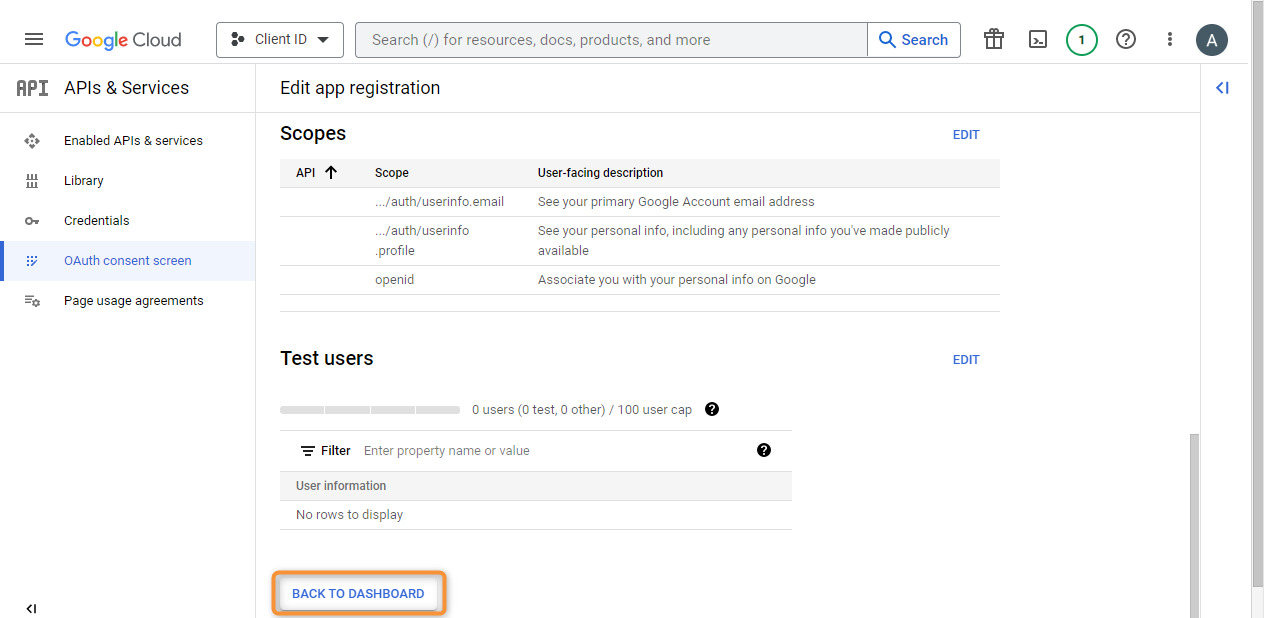

На странице «Summary» проверьте сведения и нажмите кнопку «Back to dashboard».

Настройка страницы согласия OAuth — проверка введенных сведений -

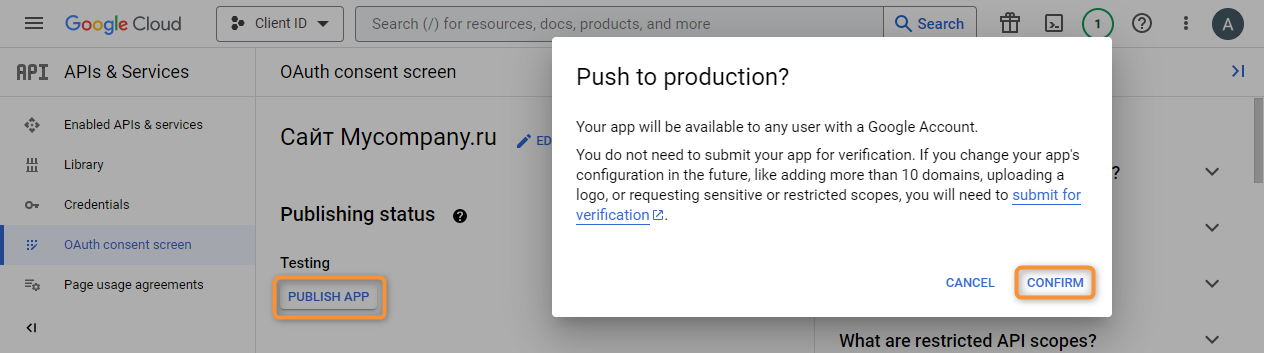

На открывшейся странице в разделе «Publishing status» нажмите кнопку «Publish app».

-

В окне подтверждения нажмите кнопку «Confirm».

Настройка страницы согласия OAuth — публикация приложения -

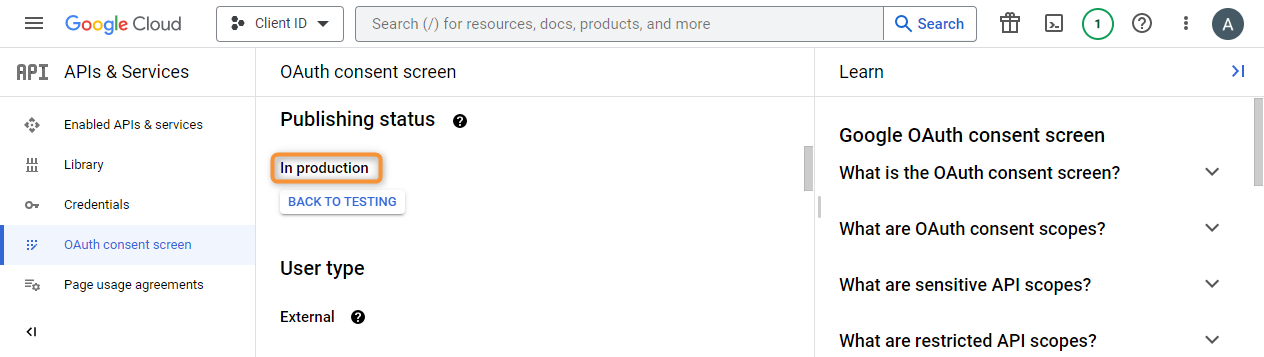

Статус публикации изменится на «In production».

Настройка страницы согласия OAuth — статус опубликованного приложения

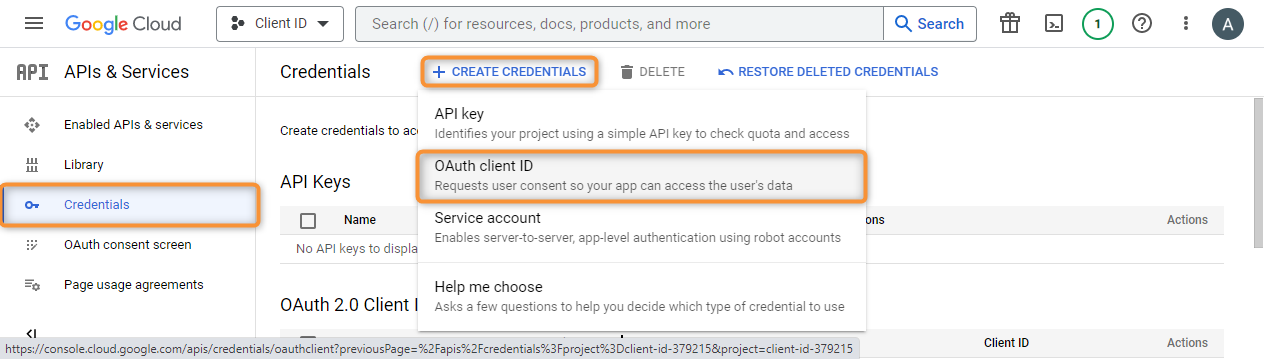

Настройка учётных данных клиента OAuth

- В левой панели выберите пункт «Credentials».

- На странице «Credentials» нажмите кнопку «Create credentials».

-

В раскрывающемся меню выберите пункт «OAuth client ID»

Переход к созданию клиента OAuth -

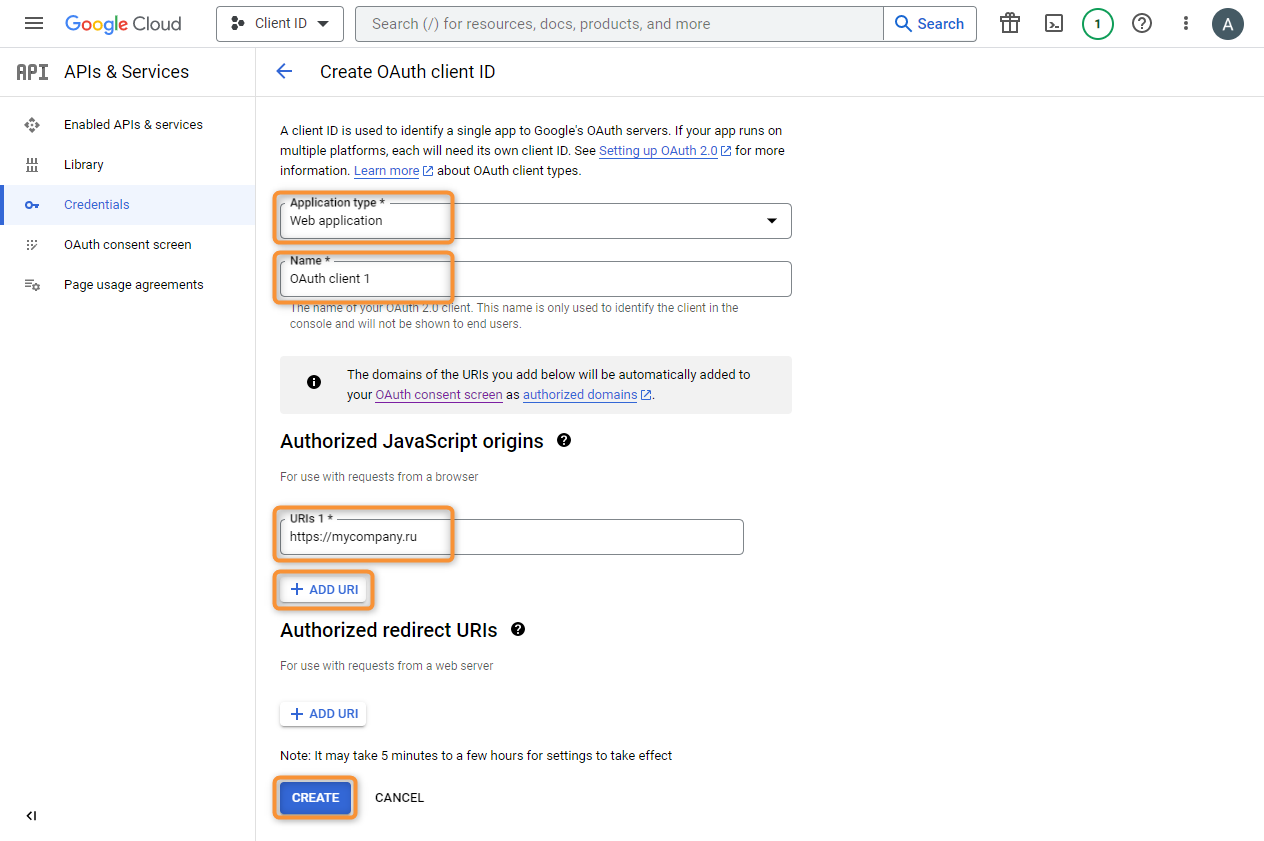

В поле «Application type» выберите пункт «Web application».

- В поле «Name» введите имя клиента, например «OAuth client 1».

- В разделе «Authorized JavaScript origins» нажмите кнопку «Add URI».

- Введите адрес сервера, указанный в глобальной конфигурации Comindware Business Application Platform, например https://mycompany.ru

-

Нажмите кнопку «Create».

Настройка и сохранение учётных данных клиента OAuth -

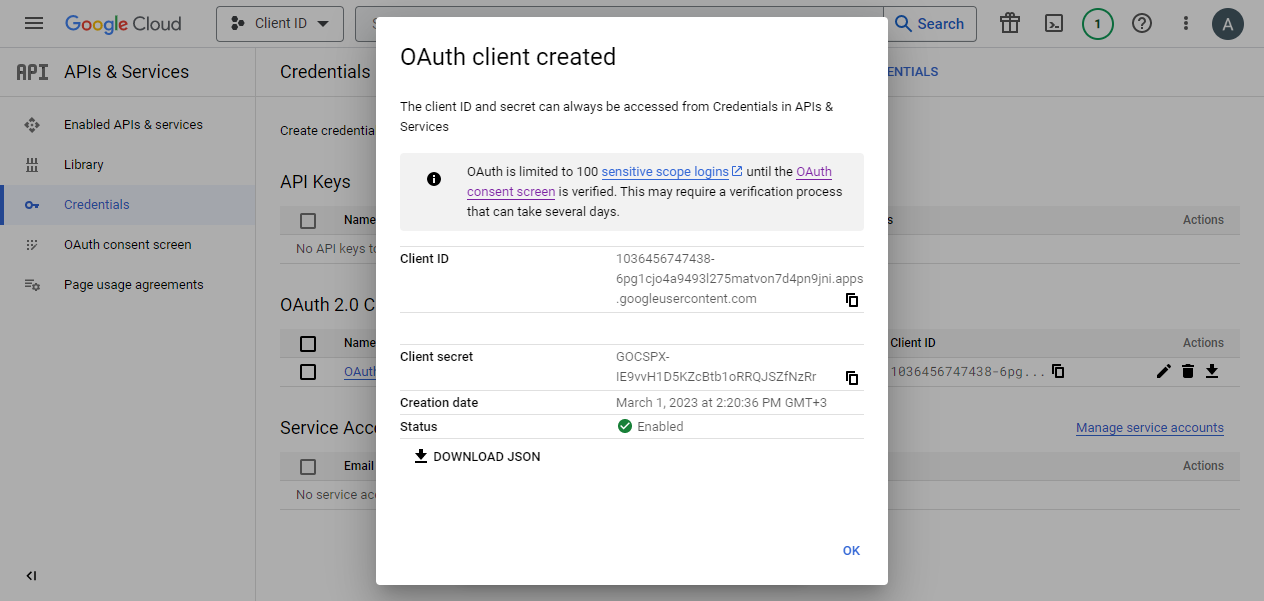

Отобразится окно с учётными данными созданного клиента OAuth.

Созданный клиент OAuth -

Не закрывайте эту вкладку в браузере, чтобы использовать данные с неё на последующих шагах.

-

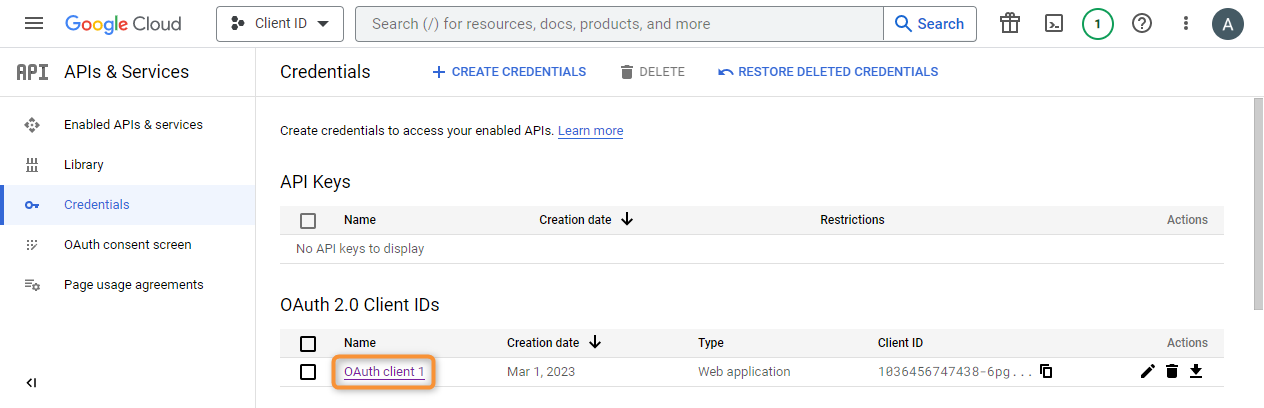

Чтобы впоследствии посмотреть «Client ID» и «Client Secret», нажмите гиперссылку с названием клиента в таблице «OAuth 2.0 Client IDs» в разделе «Credentials».

Таблица учётных данных клиентов OAuth

Настройка подключения в Comindware Business Application Platform

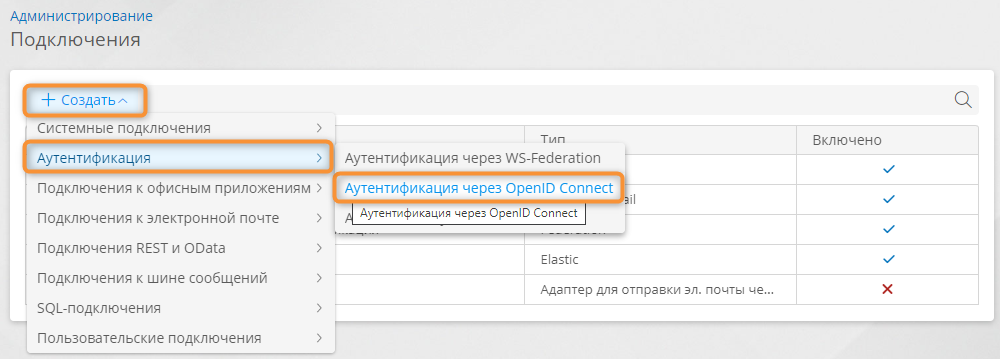

- Перейдите в раздел «Администрирование» — «Подключения».

- Нажмите кнопку «Cоздать».

-

В раскрывающемся меню выберите пункт «Аутентификация через OpenID Connect».

Создание подключения для аутентификации через OpenID Connect -

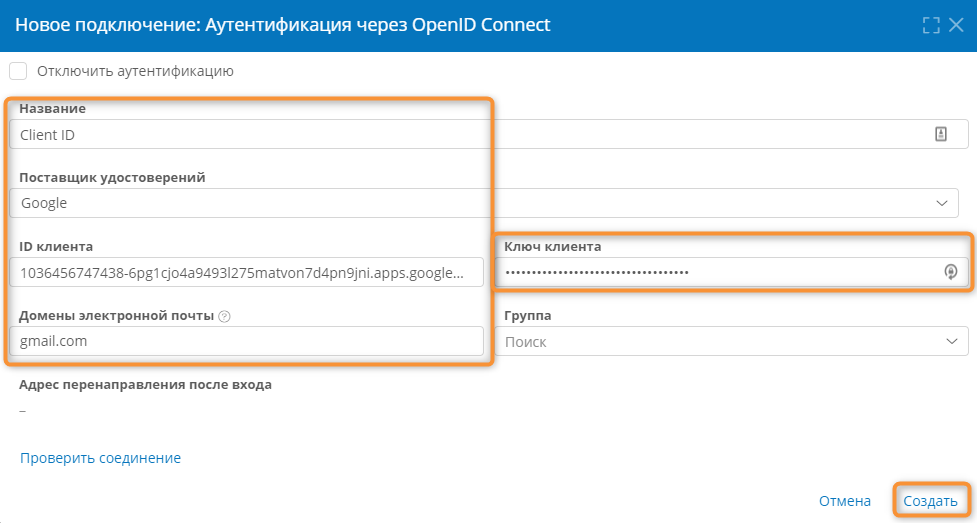

Откроется окно «Новое подключение».

- В поле «Название» введите название подключения, например «Client ID».

- В поле «Поставщик удостоверений» выберите пункт «Google».

- В поле «ID клиента» вставьте Client ID, скопированный из Google Cloud.

- В поле «Ключ клиента» вставьте Client secret, скопированный из Google Cloud.

- В поле «Домены электронной почты» оставьте домен gmail.com.

- В поле «Группа» выбирать группу необязательно.

- Поле «Адрес перенаправления после входа» будет заполнено автоматически после создания подключения.

-

Нажмите кнопку «Создать».

Настройка нового подключения для аутентификации через OpenID Connect -

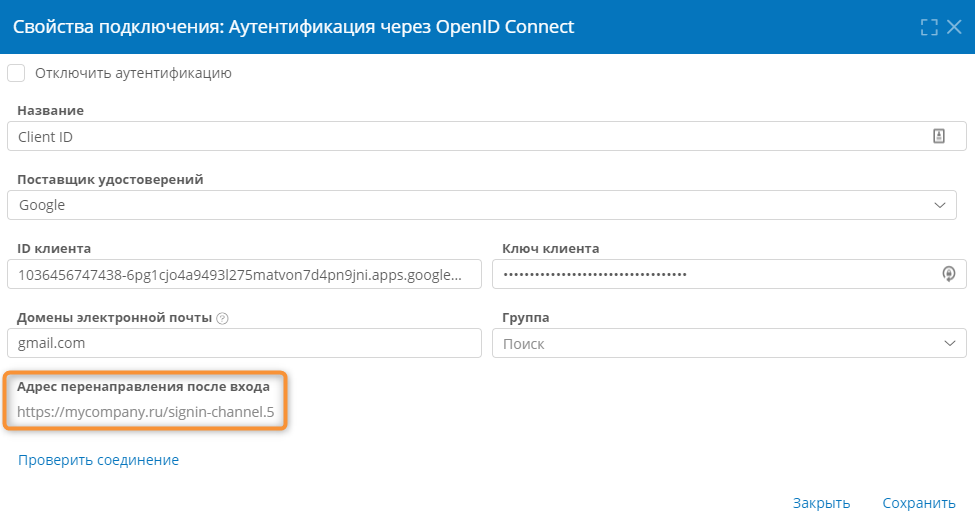

Откройте созданное подключение.

- Скопируйте в буфер обмена адрес перенаправления после входа.

-

Нажмите кнопку «Сохранить».

-

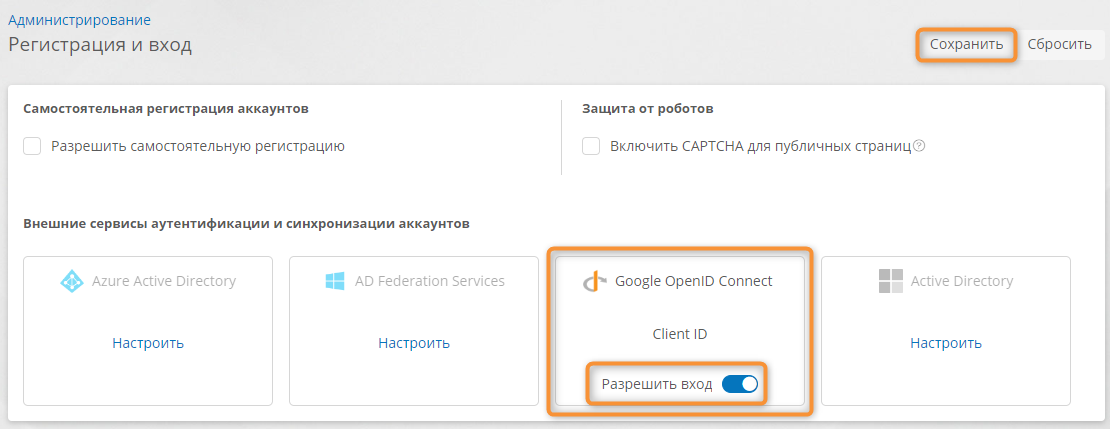

Откройте страницу «Администрирование» – «Регистрация и вход».

-

Активируйте выключатель «Разрешить вход» на плитке «Google OpenID Connect».

Включение входа через Google OpenID Connect -

Нажмите кнопку «Сохранить».

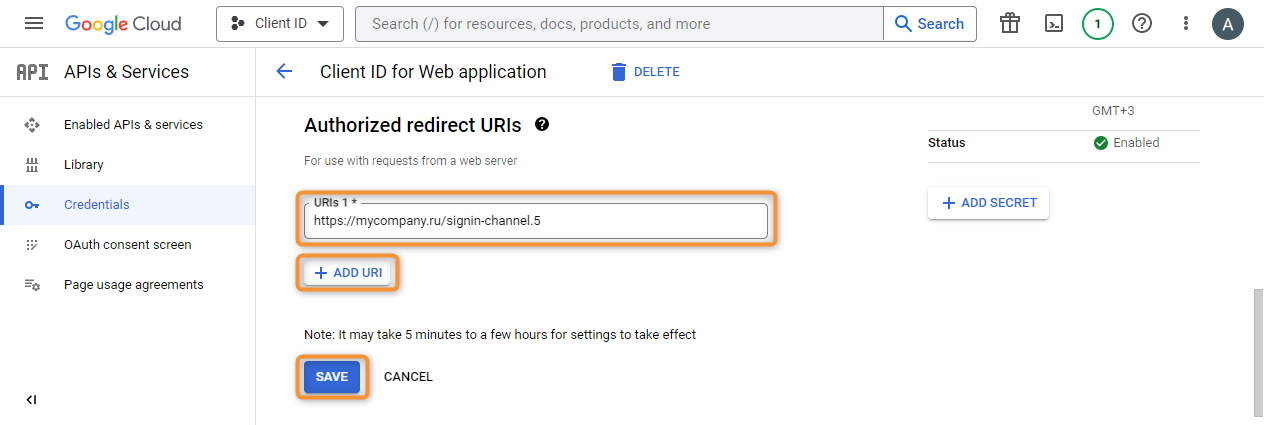

Настройка API и служб Google Cloud — этап 2

- Откройте веб-сайт Google Cloud https://console.developers.google.com/

- В левой панели выберите пункт «Credentials».

- Откройте параметры созданного ранее клиента OAuth Client 1, нажав гиперссылку с его названием в таблице «OAuth 2.0 Client IDs».

- В разделе «Authorized redirect URIs» нажмите кнопку «Add URI».

- В поле «URIs 1» введите ранее скопированный адрес перенаправления после входа включая префикс

https://. -

Нажмите кнопку «Save».

Добавление авторизованного адреса перенаправления после входа в клиент OAuth в Google Cloud

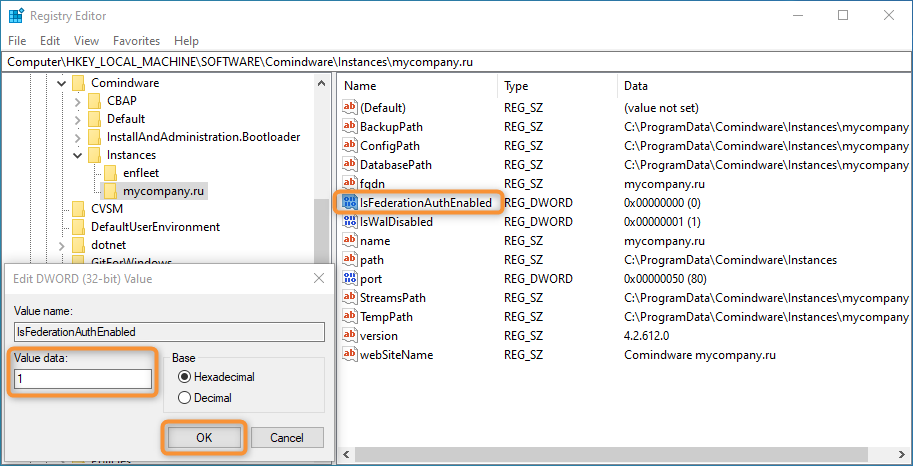

Настройка реестра Windows для включения аутентификации через OpenID Connect в Comindware Business Application Platform

- Запустите редактор реестра Windows:

regedit.exe. - Откройте раздел реестра

Computer -> HKEY_LOCAL_MACHINE -> SOWTWARE->Сomindware -> Instances -> имя_экземпляра_Comindware_Business_Application_Platform. - Дважды щёлкните параметр

IsFederationAuthEnabled. - Если значение этого параметра 0, измените его на 1.

-

Нажмите кнопку «OK».

Включение федеративной аутентификации для экземпляра Comindware Business Application Platform с помощью реестра Windows -

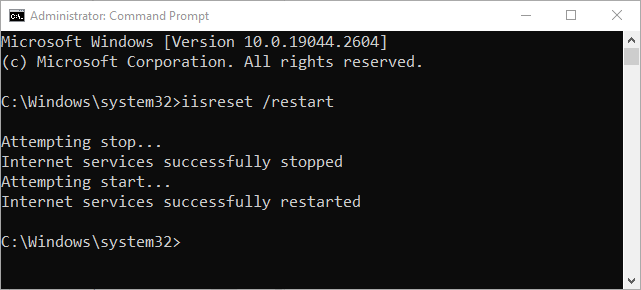

В командной строке от администратора выполните команду:

iisreset /restart -

Дождитесь перезапуска служб IIS.

Настройка ОС Linux для включения аутентификации через OpenID Connect в Comindware Business Application Platform

-

Перейдите в режим суперпользователя

root:su -или

sudo -s -

Добавьте в файл

/etc/hostsстроку:"xxx.xxx.xxx.xxx" "mycompany.ru"Здесь

xxx.xxx.xxx.xxx— IP-адрес,mycompany.ruадрес сервера Comindware Business Application Platform, указанный в глобальной конфигурации Comindware Business Application Platform (без указания протоколаHTTPилиHTTPS). -

В файле

/usr/share/comindware/configs/instance/<instanceName>.ymlдля параметраisFederationAuthEnabledустановите значение1:isFederationAuthEnabled: 1Примечание

Здесь и далее

<instanceName>— имя экземпляра ПО. -

Сформируйте SSL-сертификат на сервере NGINX. Например, согласно инструкциям в статье «Генерация SSL сертификата для NGINX (openssl)».

-

Откройте для редактирования файл конфигурации NGINX:

vim /etc/nginx/sites-available/comindware<instanceName> -

Настройте конфигурацию SSL-сертификата согласно следующему примеру (добавьте выделенные жёлтым цветом директивы):

server {listen 80 default;listen 443 ssl;root /var/www/<instanceName>;server_name mycompany.ru;ssl_certificate /etc/nginx/ssl/nginx.crt;ssl_certificate_key /etc/nginx/ssl/nginx.key;client_max_body_size 300m;fastcgi_read_timeout 10000;location / {proxy_read_timeout 10000;proxy_connect_timeout 10000;proxy_send_timeout 10000;root /var/www/<instanceName>/;fastcgi_pass unix:/var/www/<instanceName>/App_Data/comindware.socket;include /etc/nginx/fastcgi.conf}}{{ pdfEndOfBlockHack }}

-

Проверьте конфигурацию NGINX:

nginx -t -

Перезапустите Comindware Business Application Platform:

systemctl restart elasticsearch nginx comindware<instanceName>

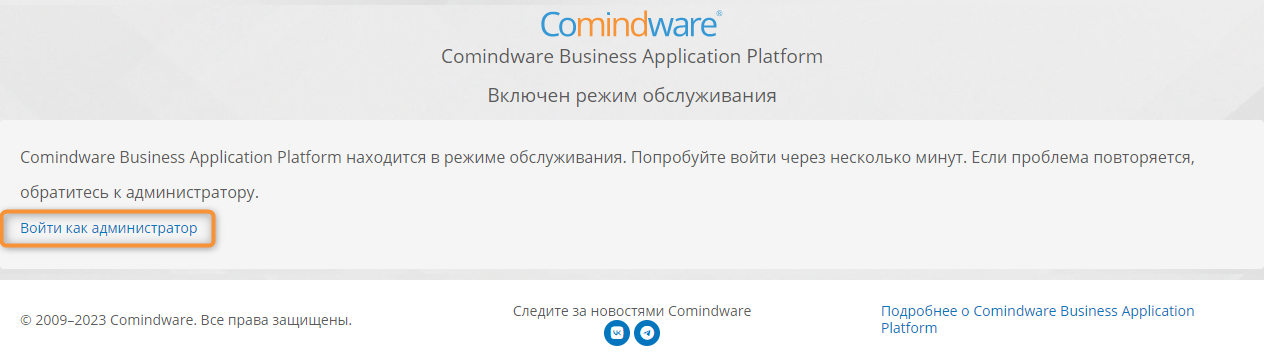

Вход в Comindware Business Application Platform

- Откройте веб-сайт экземпляра Comindware Business Application Platform, например https://mycompany.ru

-

Нажмите кнопку «Войти как администратор».

Переход к странице входа администратора -

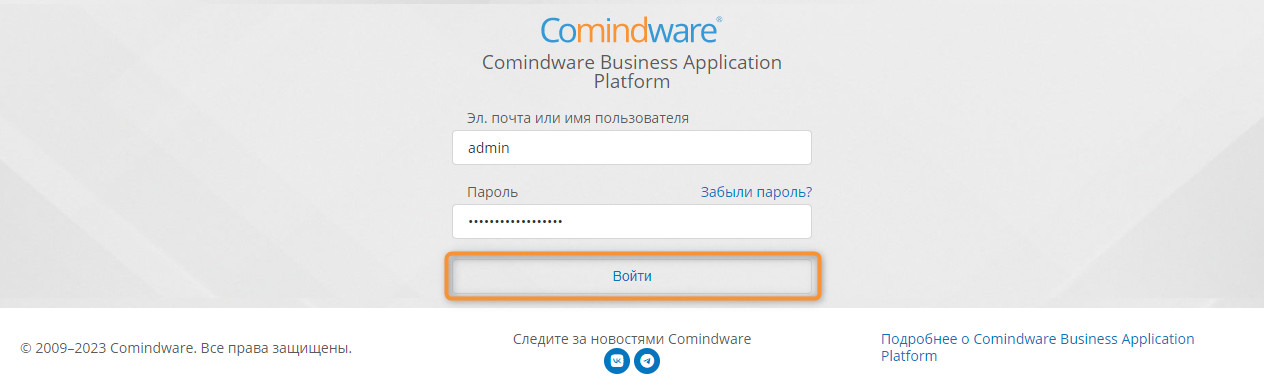

Введите свои учётные данные и нажмите кнопку «Войти».

Вход с аккаунтом администратора -

Выйдите из системы.

-

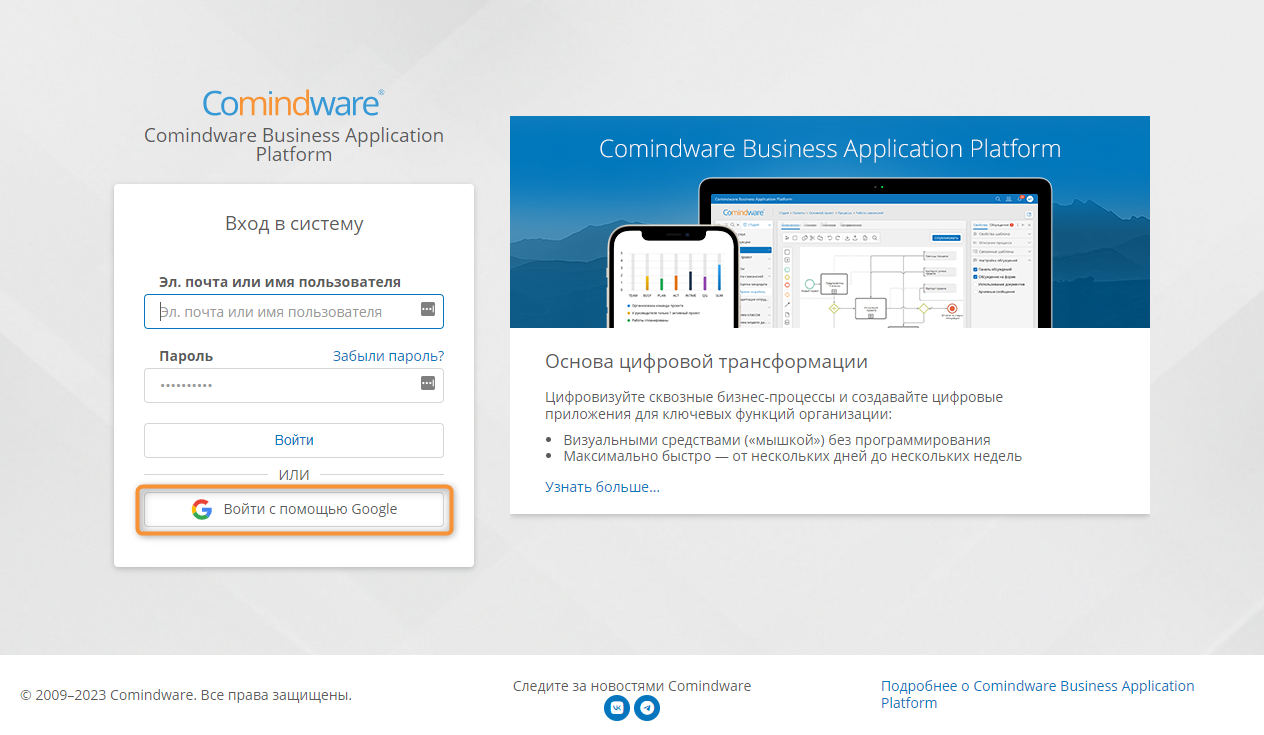

Отобразится страница входа с кнопкой «Войти с помощью Google».

Кнопка «Войти с помощью Google» -

На этом настройка входа через OpenID Connect завершена. Теперь пользователи смогут входить в Comindware Business Application Platform с помощью своих аккаунтов Google.